IT 전문가라면 Windows의 가장 중요한 보안 기능 중 하나가 원격 데스크톱 자격 증명 저장을 허용하거나 거부하는 기능이라는 것을 알고 계실 것입니다. 이 기능은 원격 데스크톱 사용자가 강력한 암호를 사용하고 있는지 확인하는 유일한 방법이기 때문에 Windows 10 및 11에서 특히 중요합니다. 원격 데스크톱 자격 증명 저장을 허용하거나 거부하면 본질적으로 누군가가 시스템에 액세스하는 것이 얼마나 쉬운지를 제어하는 것입니다. 허용하는 경우 사용자 이름과 비밀번호만 있으면 로그인할 수 있습니다. 거부하는 경우 연결을 시도할 때마다 자격 증명을 입력해야 하므로 공격자가 정보를 얻기가 훨씬 더 어려워집니다. 시스템에 액세스할 수 있습니다. 그래서, 당신은 무엇을 해야 합니까? 궁극적으로 보안 요구 사항에 따라 다릅니다. 보안 수준이 높은 환경이라면 원격 데스크톱 자격 증명 저장을 거부하고 싶을 것입니다. 그러나 편의성에 더 관심이 있다면 허용하는 것이 좋습니다. 궁극적으로 결정은 귀하에게 달려 있습니다. 그러나 어떤 것을 선택하든 그 의미를 이해하고 시스템의 보안에 만족하는지 확인하십시오.

Windows PC에서 원격 데스크톱을 설정할 때 비밀번호를 포함한 데이터를 저장할 수 있습니다. 그런 다음 세부 정보를 입력하지 않고 RDP 파일을 사용하여 대상에 연결할 수 있습니다. 그러나 문제가 있는 경우 이 기능을 제어할 수 있습니다. 따라서 계정이 더 많은 사용자에 액세스할 수 있다고 생각되면 차단할 수 있습니다. 원격 데스크톱 자격 증명 저장 허용 в 윈도우 11/10.

원격 데스크톱 자격 증명을 저장해야 합니까?

가정용 PC나 사무실 PC가 암호로 잠겨 있으면 원격 데스크톱 자격 증명을 저장하는 데 문제가 없습니다. 원격 데스크톱은 다른 PC에 대한 전체 액세스를 허용하므로 리소스나 기밀 문서가 있을 수 있습니다. 따라서 공용 컴퓨터이거나 다른 사람이 액세스할 수 있는 경우에는 데이터를 저장하지 않는 것이 가장 좋습니다.

Windows 11/10에서 원격 데스크톱 자격 증명 저장 허용 또는 거부

두 가지 방법으로 Windows 11/10에서 원격 데스크톱 자격 증명의 지속성을 제어할 수 있습니다. 둘 다 Windows OS에서 그룹 정책을 변경하여 작동합니다.

- VPN 없이 연결한 경우

- VPN을 통해 연결된 경우

이러한 정책을 구성하려면 관리자 계정이 필요합니다.

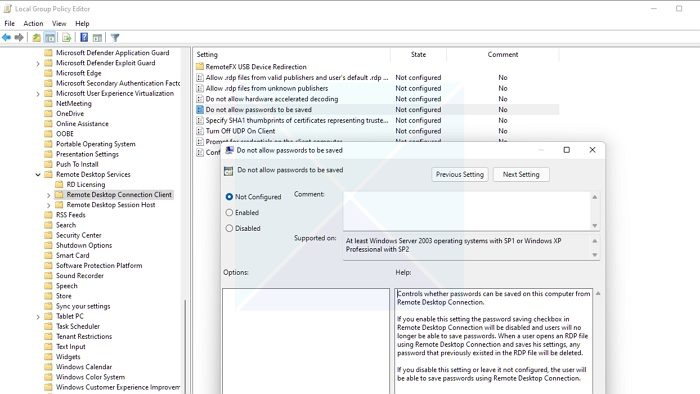

1] VPN 없이 연결한 경우

- 실행 프롬프트를 열고 gpedit.msc를 입력합니다.

- 그런 다음 Enter 키를 눌러 그룹 정책 편집기를 엽니다.

- 다음 경로로 이동

- 명명된 정책 열기

- 비밀번호 저장을 허용하지 않음

- 클라이언트 컴퓨터에서 자격 증명을 묻는 메시지 표시

- 허용하려면 활성화로 설정하고 사용자가 자격 증명을 저장하지 않도록 하려면 비활성화합니다.

- 확인을 클릭하여 모든 창을 닫습니다.

- cmd를 실행하고 입력하십시오. gpupdate 정책을 업데이트하는 명령입니다.

정책을 활성화하면 원격 데스크톱 연결에 암호 저장 옆의 확인란이 비활성화됩니다. 따라서 사용자는 더 이상 암호를 저장할 수 없습니다. 기존 파일에 암호가 있는 경우 다음에 파일을 열면 암호가 제거됩니다.

두 번째 정책은 RD 세션 호스트 서버가 아니라 클라이언트 컴퓨터에서 사용자에게 암호를 묻는 메시지를 표시합니다. 사용자에 대해 저장된 자격 증명을 클라이언트 컴퓨터에서 사용할 수 있는 경우 사용자에게 자격 증명을 제공하라는 메시지가 표시되지 않습니다.

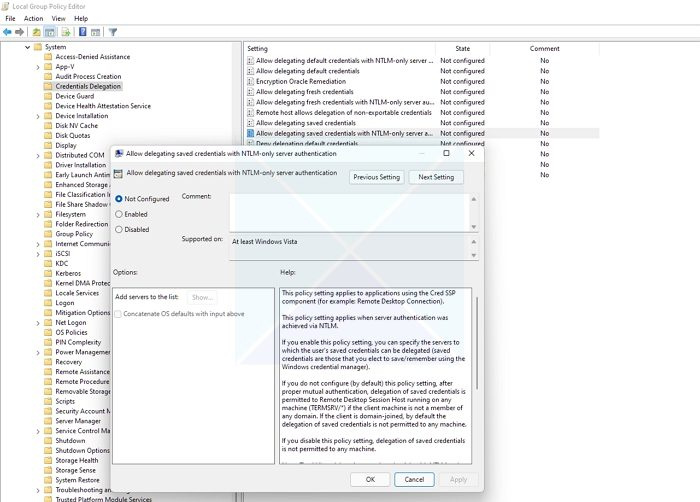

2] VPN을 통해 연결된 경우

RDP over VPN을 사용할 때는 그룹 정책 설정을 다르게 구성해야 합니다. 가장 먼저 해야 할 일은 위에서 언급한 정책을 그대로 유지하거나 구성되지 않도록 하는 것입니다. 그런 다음 아래 정책을 구성합니다.

- 컴퓨터 구성 > 관리 템플릿 > 시스템 > 자격 증명 위임으로 이동합니다.

- 암호가 저장되지 않도록 다음 GP를 비활성화합니다.

- NTLM 전용 서버 인증으로 저장된 자격 증명 위임 허용

- 기본 자격 증명 위임 허용

- 저장된 자격 증명 위임 허용

- NTLM 전용 서버 인증으로 저장된 자격 증명 위임 허용

- 기억하고 있는지 확인하려면 정책을 활성화하고 표시 버튼을 클릭한 다음 값 섹션에 'TERMSRV/*'를 입력합니다.

- 변경 사항을 적용한 다음 시스템을 재부팅하십시오.

게시물이 따라하기 쉬웠기를 바라며 이제 Windows 11/10에서 원격 데스크톱 자격 증명 저장을 허용하거나 허용하지 않을 수 있습니다. 컴퓨터가 안전한 암호로 잠겨 있고 다른 사람이 액세스할 수 없도록 항상 확인하십시오. 그러나 IT 관리자는 암호가 절대 저장되지 않도록 하고 전체 시스템을 개선할 수 있습니다.

원격 데스크톱의 사용자 이름과 비밀번호를 찾는 방법은 무엇입니까?

메모장에서 RDP 파일을 열면 사용자 이름과 암호를 볼 수 있습니다. 그러나 Windows 자격 증명 관리자는 모든 항목을 확인하기에 적합한 장소입니다. Windows Server를 사용하는 경우 관리자 계정으로 컴퓨터 관리 유틸리티를 사용해야 합니다.

Windows 자격 증명을 여는 방법은 무엇입니까?

클래식 제어판에서 찾은 다음 자격 증명 관리자를 클릭하여 관리하려는 자격 증명에 액세스할 수 있습니다. Windows에 저장한 모든 암호를 여기에서 사용할 수 있습니다. 브라우저에 저장된 암호를 찾으려면 웹 자격 증명을 확인해야 합니다. 이 섹션에서는 Windows 자격 증명을 백업하고 필요한 경우 복원할 수도 있습니다.