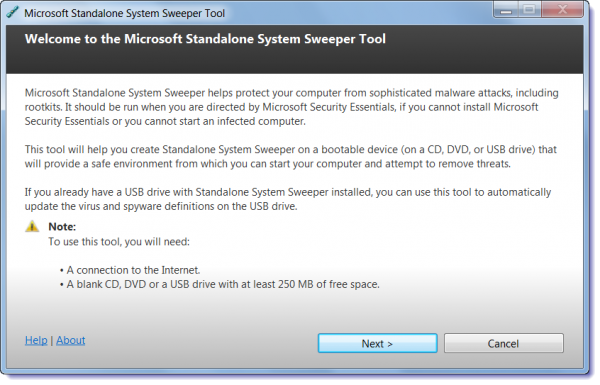

페이스트재킹은 공격자가 사용자를 속여 악성 코드를 복사하여 웹 브라우저에 붙여넣도록 하는 일종의 사이버 공격입니다. 이 코드는 중요한 정보를 훔치거나 사용자 세션을 하이재킹하거나 컴퓨터를 제어하는 데 사용할 수 있습니다. Pastejacking은 많은 웹 브라우저가 복사하여 붙여넣는 코드를 자동으로 실행하기 때문에 가능합니다. 이를 통해 공격자는 악성 코드를 웹 페이지나 이메일에 삽입하고 사용자가 이를 실행하도록 속일 수 있습니다. 페이스트재킹 공격으로부터 자신을 보호하기 위해 할 수 있는 몇 가지 일이 있습니다. - 신뢰할 수 있는 출처의 코드만 복사하여 붙여넣으십시오. - 자동으로 복사되어 붙여넣어지는 코드를 의심하십시오. - 자동으로 복사하여 붙여넣는 코드를 차단하거나 경고하는 브라우저 확장 프로그램을 사용하십시오. 페이스트재킹은 보안에 심각한 위협이 되므로 가볍게 여겨서는 안 됩니다. 위의 팁을 따르면 이러한 유형의 공격으로부터 자신을 보호할 수 있습니다.

웹 사이트에서 텍스트와 이미지를 가져오는 가장 쉬운 방법은 선택하고 CTRL + C로 복사한 다음 CTRL + V로 붙여넣는 것입니다. 물론 다시 복사해서 붙여넣어도 결과는 같을 수 있습니다. 위험하며 그 이유에 대해 이야기하겠습니다.

간단한 예: 웹사이트에서 명령을 복사하여 콘솔에 붙여넣습니다. 명령이 변경되어 데이터가 손상됩니다. 복사 붙여넣기 방식에 문제가 있나요? 아니면 악한 것입니까? 이 문서에서는 무엇인지 설명합니다. 페이스트재킹 - 웹 페이지에서 복사한 내용을 변경하는 기술.

페이스트재킹이란 무엇입니까?

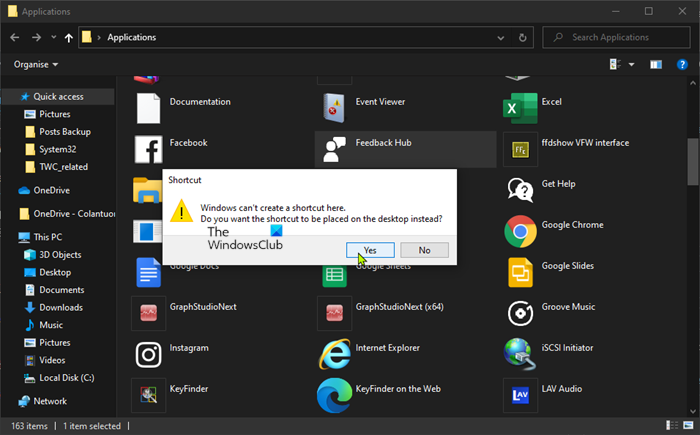

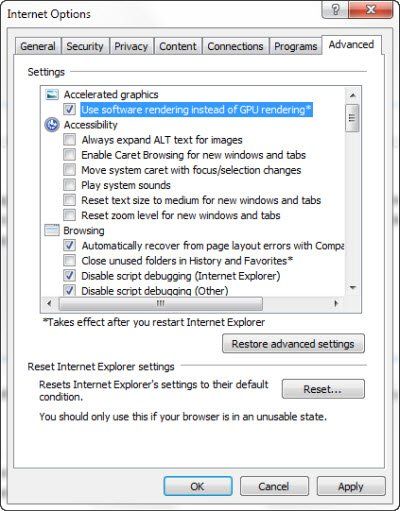

거의 모든 브라우저는 웹사이트가 사용자 컴퓨터에서 명령을 실행할 수 있도록 허용합니다. 이 기능을 사용하면 악성 웹사이트가 컴퓨터의 클립보드를 차지할 수 있습니다. 즉, 클립보드에 무언가를 복사하여 붙여넣으면 웹 사이트에서 브라우저를 사용하여 하나 이상의 명령을 실행할 수 있습니다. 방법을 변경하는 데 사용할 수 있습니다. 클립보드 콘텐츠. 메모장이나 Word 등에 복사하여 붙여넣기만 하면 그다지 위험하지 않을 수 있지만 명령 프롬프트에 직접 무언가를 붙여넣으면 컴퓨터에 문제가 될 수 있습니다.

웹사이트는 사용자가 특정 키를 누르거나 마우스 오른쪽 버튼을 클릭하는 것과 같은 특정 작업을 수행할 때 명령을 실행합니다. 키보드에서 CTRL+C를 누르면 웹 사이트의 명령 모드가 시작됩니다. 800ms 정도의 짧은 대기 후 클립보드에 악의적인 내용을 붙여 넣습니다. CTRL + V를 사용하여 복사한 원본 텍스트를 붙여넣을 수 있을 때까지 기다리십시오. 일부 웹 사이트는 CTRL + V 키 조합을 추적하여 클립보드의 내용을 변경하는 명령을 실행하는 데 사용할 수 있습니다.

그들은 또한 마우스 움직임을 추적할 수 있습니다. 키보드를 사용하지 않고 상황에 맞는 메뉴를 사용하여 복사하는 경우 명령을 실행하여 클립보드의 내용을 바꿀 수도 있습니다.

즉, Pastejacking은 악의적인 웹사이트에서 컴퓨터의 클립보드를 제어하고 사용자 모르게 콘텐츠를 악의적인 내용으로 변경하는 데 사용하는 기술입니다.

Pastejacking이 해로운 이유

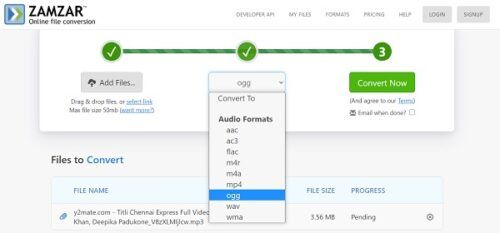

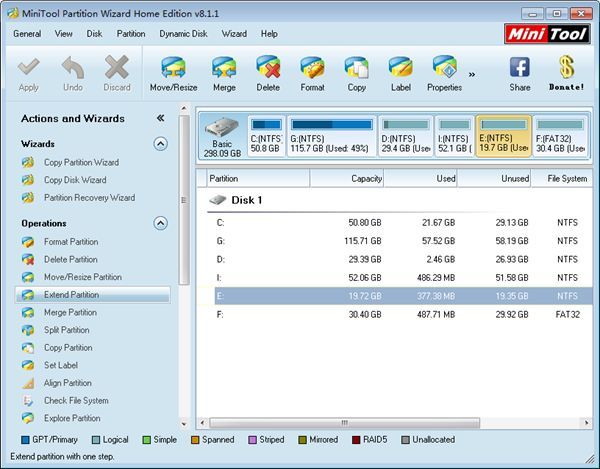

웹 사이트에서 Microsoft Word로 복사하여 붙여넣는다고 가정해 보겠습니다. CTRL + C 또는 CTRL + V를 누르면 웹 사이트는 악성 매크로를 생성하고 실행할 수 있는 여러 명령을 클립보드에 배치합니다.

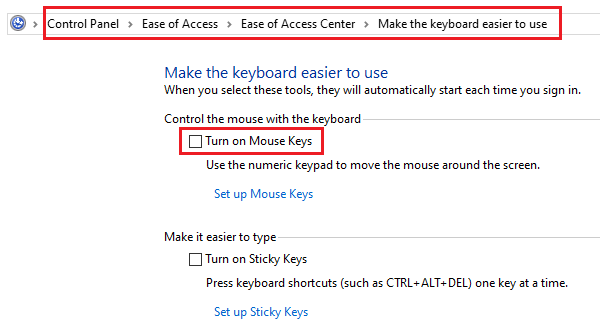

더 나쁜 것은 콘텐츠를 PowerShell 또는 명령 프롬프트 창과 같은 콘솔에 직접 붙여넣을 때입니다. 맥 사용자가 사용하는 경우 약간의 보안이 있습니다. iTerm . 이것은 Mac 사용자가 기본 콘솔을 교체할 수 있는 에뮬레이션입니다. iTerm을 사용할 때 사용자에게 '개행' 문자가 포함된 항목을 붙여넣을 것인지 묻습니다. 그런 다음 사용자는 수행 중인 작업에 따라 '예' 또는 '아니오'를 선택할 수 있습니다.

안에 개행 문자 실제로 Enter 키의 절반입니다. Enter 키는 일반적으로 위쪽 라인에서 아래쪽으로 시작하여 왼쪽으로 향하는 화살표로 표시됩니다. Enter 키는 Newline(다음 줄로 이동) 문자와 Return('가장 왼쪽 위치 x, 0으로 캐리지 리턴 읽기')의 조합입니다.

![COD: Modern Warfare 분할 화면이 작동하지 않음[수정됨]](https://prankmike.com/img/games/E3/cod-modern-warfare-split-screen-not-working-fixed-1.png)